【WEEX Labs 安全内参】AI 代理的安全余震:OpenClaw 风险全纪实

引言:当“万能助手”变成“特工内鬼”

在 AI Agent 爆火的 2026 年,OpenClaw(曾用名 Clawdbot)凭借其强大的跨渠道通信和私有化部署能力,成为了不少开发者和企业构建定制化 AI 助手的首选。

然而,便捷的代价往往是隐形的。WEEX Labs 安全团队近期观察到,OpenClaw 正在经历一场前所未有的“安全余震”。当一个具备系统最高执行权限的 AI 代理在公网上“裸奔”时,它就不再是你的助手,而是黑客手中最锋利的破门工具。

恐怖的数据:258 个漏洞与 82 次“突袭”

开源并不等同于绝对透明的安全。根据 CNNVD 的通报及 WEEX Labs 的实测验证,OpenClaw 的安全防线正在全面溃缩。

漏洞爆发期: 截至目前,历史披露漏洞累计已达 258 个。

2026 增速惊人: 仅在今年 1-3 月,就新增了 82 个 漏洞,平均每天都有新风险产生。

高危占比过半: 其中 CVSS 评分 ≥7.0 的高危及超危漏洞占比高达 40.2%。

这意味着,如果你还在运行 2026.2.15 之前的版本,你的系统可能正处于数十个黑客已知、但你未感知的“后门”监视之下。

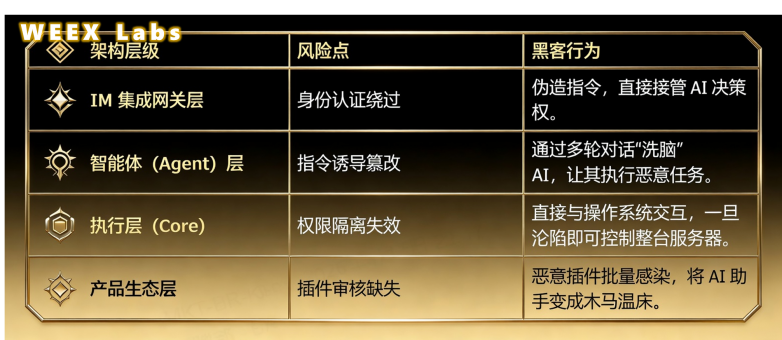

架构之殇:层层防护,层层可破

为什么 OpenClaw 的漏洞如此密集?WEEX Labs 深度解剖其架构发现,由于“信任边界模糊”,其设计的四层架构几乎全部存在致命缺陷:

WEEX Labs 观点: 这种“全链路不设防”的设计逻辑,在安全审计缺失的情况下,让 AI Agent 成为了一个具备自主意识的“炸弹”。

消失的边界:85% 的“开门揖盗”

这是最令安全从业者头疼的一点:默认配置的极度不负责任。

根据实测,OpenClaw 默认绑定 0.0.0.0:18789 地址,这意味着只要你部署了它,全球的黑客都可以尝试访问。

公网暴露比例: 高达 85%。

敏感信息明文: API 密钥、聊天历史均未加密存储。

高风险技能默认开启: “代码执行”和“文件管理”这些威力巨大的技能,在默认状态下竟然是无阻碍运行的。

WEEX Labs 总结

OpenClaw 的现状是当前 AI Agent 生态的一个缩影:在追求“智能”与“自动化”的过程中,安全被当作了可以牺牲的边角料。

然而,在 Web3 与 AI 深度融合的今天,权限即资产。一个被接管的 AI 代理,意味着你的私钥、数据和系统控制权已悉数拱手让人。